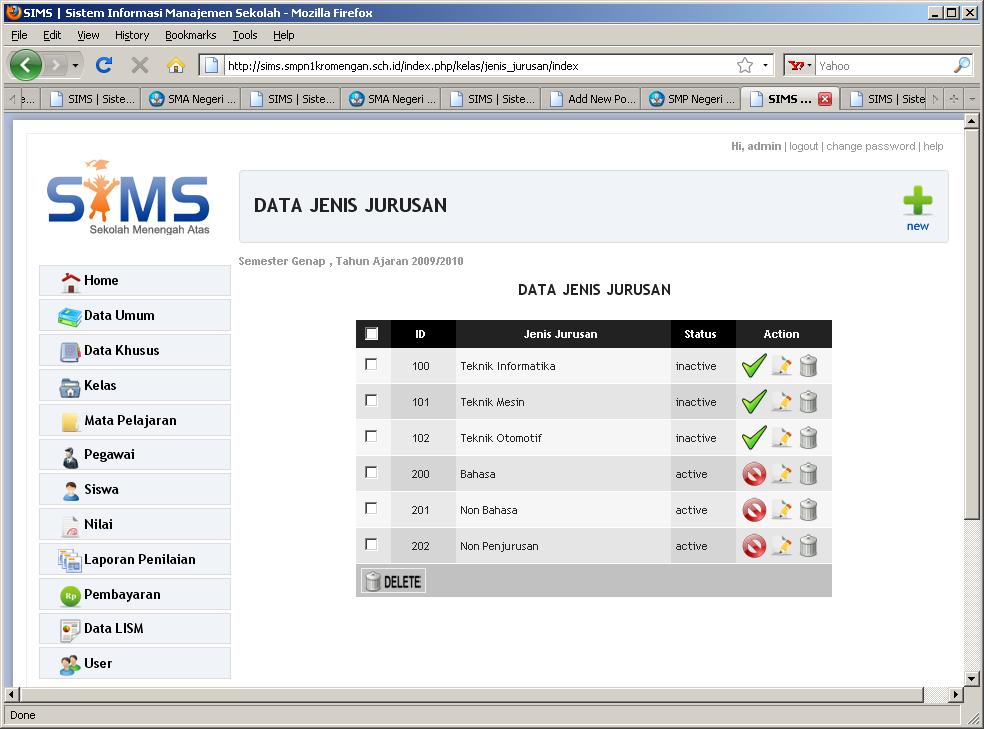

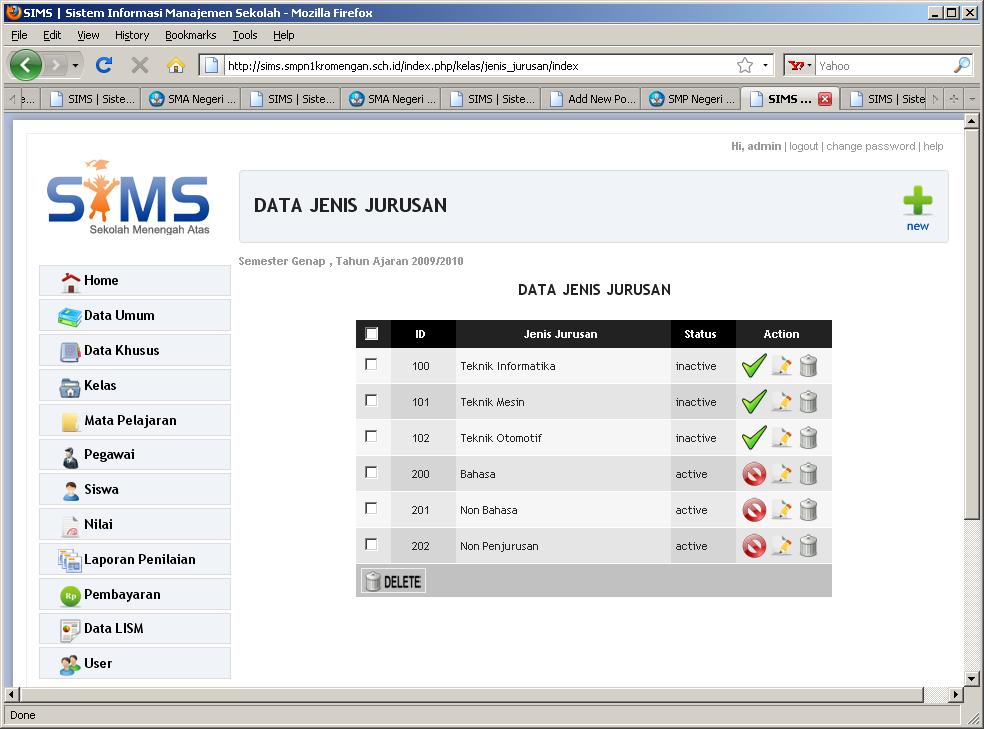

Penginstalan Sistem Informasi Manajemen Sekolah (SIMS) di beberapa website sekolah baik itu SMP, SMK, dan SMA ternyata masih belum diganti untuk account admin. Hampir semua –kurang lebih 111 website– yang saya temukan masih menggunakan default password dari pembuatnya.

SIMS yang saya temukan disini adalah salah satu produk dari PT Cakrawala Media Informatika Malang. SIMS merupakan sistem yang bertujuan untuk membantu pengelolaan sekolah, meliputi bidang akademik, kesiswaan dan keuangan. Jika penggunaan SIMS ini benar-benar dijalankan secara online, akan sangat riskan dari orang-orang yang tidak bertanggungjawab. Apalagi account untuk admin tidak diganti.

Beberapa hari yang lalu sempet iseng iseng browsing dan searching via google. Ternyata web yang sempet saya ‘tongkrongi’ masih ada dan belum dibenahi. xixixixi… Sejak hari pertama puasa Ramadhan kemarin sampai H-3 Idul Adha 1430 H. Padalah ilalang32 sudah memberitahukan kepada si Admin kalau web tersebut ada bugs yg memang harus ditutup segera. Tapi sekarang udah dihapus dan diganti dengan yang baru. 🙂

Nothing system 100% secure

(Lirva32@echo) memang benar adanya. Hanya ciptaan Allah SWT yang sempurna.

[ Shoutz & Greetz ]

% ilalang32, Yogioh, jabrix, Aneursym @ Javahack

% Cavalera, STMIK, bayem, r_wind and all my friends in byroenet community

% #e-c-h-o, #javahack, #bagelen

Sore-sore iseng OL irc di chan #bagelen, tiba-tiba bot saya ngasih informasi ke channel kalau ada bug di engine wordpress.

<@tkj> �0,3 ::�4[�1Vuln: WordPress ‘wp-admin/admin.php’ Module Configuration Security Bypass Vulnerability�4]�0 WordPress ‘wp-admin/admin.php’ Module Configuration Security Bypass Vulnerability �4[�1http://www.securityfocus.com/bid/35584�4]�0 ::

Langsung aja menuju TKP 😀 lihat di situs securityfocus. Ah… ternyata benar. Langsung deh upgrade ke wordpress yang terbaru. Berikut informasi bug wordpress :

Diskusi

WordPress is prone to a security-bypass vulnerability.

Authenticated attackers may exploit this issue to gain access to configuration scripts, which may allow them to obtain sensitive information or elevate privileges; other attacks may also be possible.

Versions prior to the following are vulnerable:

WordPress 2.8.1

WordPress MU 2.8.1

Read more…

Akhir-akhir ini marak pemberitaan yang mengaitkan dengan hacker, cracker, ataupun yang berbau carding. Hasil penetrasi yang dilakukan oleh perorangan ataupun kelompok dan berhasil masuk ke dalam situs pemerintahan Indonesia. Beberapa situs yang memang mempunyai bug berhasil disusupi, deface, dan kegiatan lainnya yang merugikan berbagai pihak terutama pihak pemerintah. Sebagai contoh situs *.go.id dideface oleh seseorang yang menggunakan identitas broken_hack ataupun #yogyacarderlink. Anda tahu mereka? 😛

Akhir-akhir ini marak pemberitaan yang mengaitkan dengan hacker, cracker, ataupun yang berbau carding. Hasil penetrasi yang dilakukan oleh perorangan ataupun kelompok dan berhasil masuk ke dalam situs pemerintahan Indonesia. Beberapa situs yang memang mempunyai bug berhasil disusupi, deface, dan kegiatan lainnya yang merugikan berbagai pihak terutama pihak pemerintah. Sebagai contoh situs *.go.id dideface oleh seseorang yang menggunakan identitas broken_hack ataupun #yogyacarderlink. Anda tahu mereka? 😛

Salah siapa? Tentu saja salah sang admin yang tidak selalu mengikuti perkembangan dunia teknologi informasi. Jarang update web, ataupun jarang membaca informasi tentang bug-bug baru yang berkembangannya sangat signifikan. Hal ini membuat para hacker, cracker ataupun carder terpancing untuk mencoba menembus sistem mereka.

Sebagai sang admin harusnya peka terhadap perkembangan tersebut. Apalagi sebagai admin website pemerintahan, yang telah dibayar mahal untuk mengamankan sistem tapi malah tidak mau mengikuti perkembangan informasi. Fasilitas dari pemerintah seperti internet ada, gaji pastinya gede dan fasilitas lain yang jauh dari cukup. Ah…. namanya juga manusia yang tak luput dari kekurangan. Tapi kalau sampai berminggu bahkan berbulan bulan dikasih tahu ke sang admin tentang bug di website mereka, dan sampai saat ini belum di’patch’. Kebangeten nggak sih? 😀

Weblog saya ini juga pernah menjadi korban kegitanan hacking. Beberapa minggu yang lalu, ada salah satu plugin blog ini terdapat bug nya, sehingga sang hacker melakukan penetrasi. Alhamdulillah nggak sampai sehari, saya disable tu plugin. 🙂

Nah, kita dapat mengambil hikmah dibalik kejadian ini bahwasanya kita wajib belajar dan belajar. Selalu update informasi. Serta bisa menjadi orang yang amanah dalam mengemban tugas dari siapapun. Bisa menempatkan mana yang seharusnya menjadi kewajiban dan mana yang haknya.

Iseng, malem-malem nggak ada kerjaan.

![Validate my RSS feed [Valid RSS]](valid-rss-rogers.png)

Recent Comments